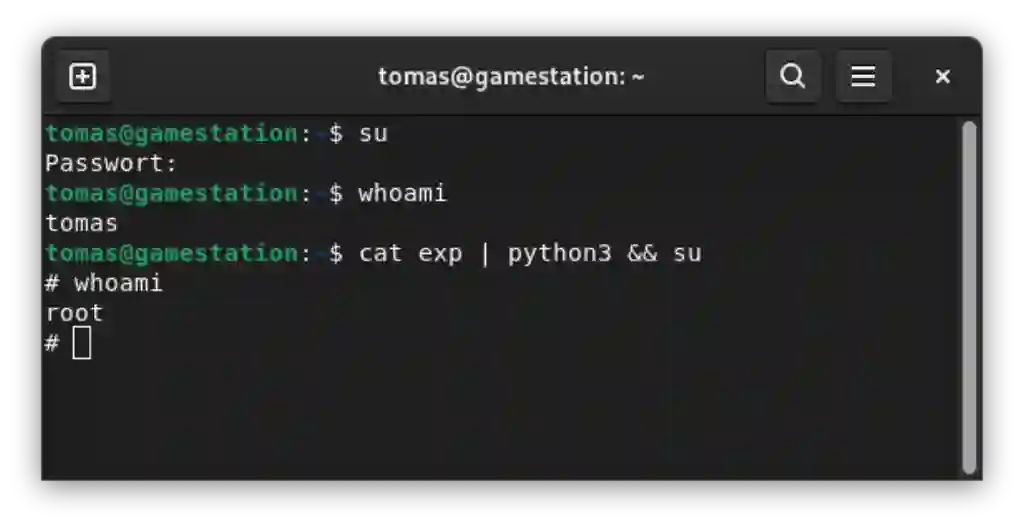

Passend vor dem langen Wochenende ein PoC (CVE-2026-31431),1 der beim morgentlichen Kaffee vor einigen Stunden mein Interesse weckte:

copy.fail verändert lediglich 4 Bytes im Page-Cache eines ausführbaren Programms mit höheren Rechten und erlangt so selbst temporäre root-Rechte. Der Kernel arbeitet in Folge mit dieser modifizierten Kopie im Hauptspeicher. Es werden keine Dateien auf dem Datenträger verändert. Diese Rechteausweitung ist nicht persistent. Mit Sitzungsende, dem Leeren des Page-Caches bzw. einem Neustart des Rechners muss die Rechteausweitung erneut aufgerufen werden.2

Betroffen sind alle Mainline Linux-Distrobutionen in Ihren Default-Konfigurationen (Debian, Suse, Red Hat, Ubuntu sowie auch Proxmox oder openWRT) rückwirkend ab ca. 2017 bis heute. Kernelupdates sind am Donnerstag veröffentlicht.3 Updates für die Distributionen sind oder werden derzeit noch verteilt. Debian sid (Forky) ist nicht mehr betroffen.4 Distributionen “on the bleeding edge” wie z.B. Arch ebenfalls nicht.

Sehr hohe Gefährdung besteht für Linux-Terminalserver, multi-tenant Hosts oder SSH-Hosts, wo sich User anmelden und Programme mit höheren Rechten (z.B. su) starten können. Betreiber von OCI-Container-Clustern sind ebenfalls betroffen. Malware kann von Container zu Container bzw. von Container zum Tenant ausbrechen. Wer komplexe CI-Pipelines mit nachladbaren Komponenten aus dem Internet betreibt ist ebenfalls besonders gefährdet. Weniger gefährdet sind Einzel-Arbeitsplatzrechner, bei diesen droht jedoch eine Rechteausweitung normaler User zu Root.

Wer ein solches System betreibt und nicht auf ein Update warten kann, dem hilft vorläufig die in der CVE beschriebene Mitigation durch Deaktivieren bzw. Löschen von algif_aead und zusätzlich zur Sicherheit ein initramfs. Alle meine eigenen Server sowie die von mir betreuten Kundensysteme sind dank Ansible-Automatisierung mitigiert.

Heute Nacht erfolgte der Disclosure, das Lesen der Meldung war um 7 Uhr, die vollständige Mitigation war um 9 Uhr erledigt. So muss das sein!

Das lange Wochenende kann beginnen.

in diesem Sinne,

Euer Tomas Jakobs

Update vom 04.05.2026

In der Zwischenzeit haben die Hauptdistributionen Ihre Patches verteilt. Wie erwartet, wurde die erste Malware gesichtet und die CISA warnt eindringlich.5

Was macht eigentlich unser BSI? Ist ja fast wie damals bei Wanna-Cry: Tauchstation und erst nach Monaten gab es eine Verlautbarung als bereits die nächste Welle anrollte.